XX机构1号网自2015年新建运行至今已达6年,由于在此时间段内,行业相关架构安全政策已经发生较大的变化,且在经过对现网架构进行全面评估后,发现当前架构区域和区域之间缺少明显的区域边界设备,不符合相关架构安全政策要求,因此在经过多方多轮技术讨论之后,计划于2021年5月中旬,即该网服务器及其应用升级改造项目实施计划中的专家评审前,对1号网办公OA区、运维管理区、数据资源共享区这三个区域与核心交换区之间进行防火墙新增工作。本次防火墙新增工作主要是在各区域和核心交换区直连的链路上新增一台天融信NGFW4000-UF防火墙,因为该链路原本是一个二层链路,所以该防火墙主要是运行交换模式,并在之后的试运行期间在策略完全放开(any any)的基础上按照现网实际需求写入相应的安全策略,最终在运行平稳后取消完全放开的安全策略。

本文档针对的阅读对象为参与网络割接实施工程师、客户方和相关监理单位,作为此后运维文档以及服务器及其应用升级改造项目交付资料留存。

本实施方案涉及如下范围:

1、办公OA区、运维管理区、数据资源共享区和核心交换区的业务运行;

2、由于用户接入区和核心交换区之间本身已经部署防火墙,因此需要考虑用户接入区与相关区域之间的正常通信(因过两道防火墙导致的安全策略修改)。

本次实施内容主要包括如下方面:

1、新增XX机构1号网办公OA区、运维管理区、数据资源共享区和核心交换区之间的防火墙;

2、提前完成天融信防火墙软件版本的升级操作;

3、对该防火墙的配置及策略写入;

4、保证该防火墙相关接口处于交换模式下,从而使得上下游交换机无需更改任何配置;

5、提前搭建模拟环境,对各项业务进行模拟测试;

6、迁移之前提前对现网中的各项业务进行测试,并做好测试结果的记录工作,为迁移之后的测试结果比对做准备;

7、网络连通性、业务验证。

完成XX机构防火墙新增工作,并保证相关业务通信的正常运行,为后续整个项目的专家评审顺利进行打下基础。

在全面实施前,对整个项目的实施进行统一的总体规划,作为项目实施的设计标准和规范。这部分工作的完成情况将直接影响到整个项目的实施可靠性、安全性和有效性。

1、人员需求:XX机构负责人,XX集成商技术人员

2、人员分工:总协调,安装调试,割接验收。

| 单位 | 电话 | 姓名 | 地址 | 备注 |

|---|---|---|---|---|

| XX机构 | XX | XX | ||

| XX集成商 | XX | XX | ||

| 3、各小组详细分配情况 | ||||

| 序号 | 小组名称 | 负责人 | 任务 | |

| – | – | – | – | |

| 1 | 领导小组 | XX机构负责人 | 负责整个项目的领导、协调和指挥 | |

| 2 | 实施小组 | XX、XX | 负责项目实施的安装、调试、业务测试、现场培训、验收等工作 |

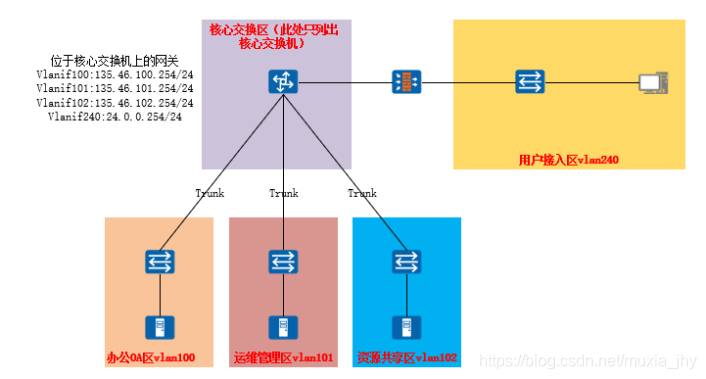

变更前网络拓扑如下:

XX机构相关区域中的服务器均接入相关的接入交换机,这些交换机的型号均为H3C-S5560-SI,在原有规划中,这些交换机的1号接口均通过一个Trunk链路与H3C-S7506E核心交换机相连,核心交换机上配置有相关区域的vlanif接口作为网关。

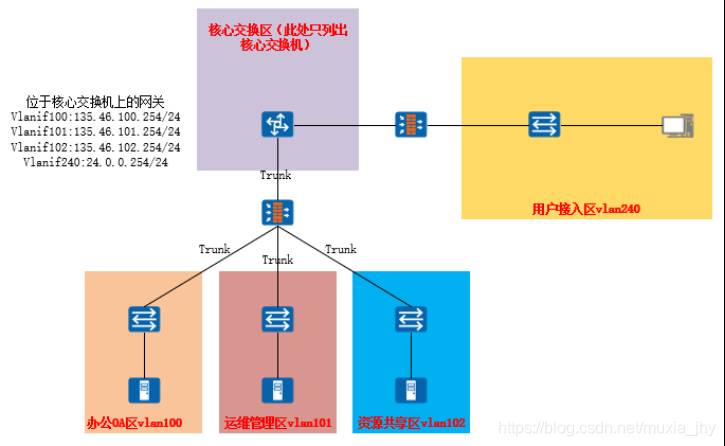

变更后网络拓扑如下:

该架构在变更之后,原有的办公OA区、运维管理区、资源共享区与核心交换机之间将新增一台防火墙,用于区域和核心、区域和区域之间做访问控制,从而体现出区域边界,由于原有的链路是二层链路,所以该防火墙运行的模式为交换模式,并根据后续的业务需求配置相应的安全策略。

【设备命名规划】

| 设备描述 | 设备型号 | 标准命名 |

|---|---|---|

| XX机构1号网OA-运管-资源共享区域边界防火墙 | 天融信NGFW4000-UF | A-XX-OaYunguanZiyuan-FW |

| 【接口标签描述】 | ||

| 1、防火墙与核心交换机互联:To:A-XX-Core-Switch | ||

| 2、防火墙与办公OA区接入交换机互联:To:A-XX-OA-access-Switch | ||

| 3、防火墙与运维管理区接入交换机互联:To:A-XX-YunGuan-access-Switch | ||

| 4、防火墙与资源共享区接入交换机互联:To:A-XX-Ziyuan-access-Switch |

天融信防火墙与1号网核心交换机通过4号光口连接,办公OA区接入交换机通过5号网口连接、运维管理区接入交换机、资源共享区接入交换机,则通过1、2号电口相连接,其接口互联如下:

防火墙和交换机互联端口规划表:

| 本端设备 | 对端设备 | ||

| 设备名称 | 端口 | 设备名称 | 端口 |

| A-XX-OaYunguanZiyuan-FW | feth14 | A-XX-Core-Switch | GigabitEthernet 8/0/1 |

| A-XX-OaYunguanZiyuan-FW | feth15 | A-XX-OA-access-Switch | GigabitEthernet 1/0/0 |

| A-XX-OaYunguanZiyuan-FW | feth11 | A-XX-YunGuan-access-Switch | GigabitEthernet 1/0/0 |

| A-XX-OaYunguanZiyuan-FW | feth12 | A-XX-Ziyuan-access-Switch | GigabitEthernet 1/0/0 |

针对于该防火墙的配置,主要是通过web界面配置进行,步骤如下:

1、将相应的端口配置为交换模式——点击“网络管理 > 接口 > 物理接口”,然后选择相应接口点击“编辑”,根据提示配置接口交换模式,并将相应接口配置为Trunk接口,现阶段在Trunk接口下允许所有vlan-tag通过;(以下为示例图片,并非真实配置)

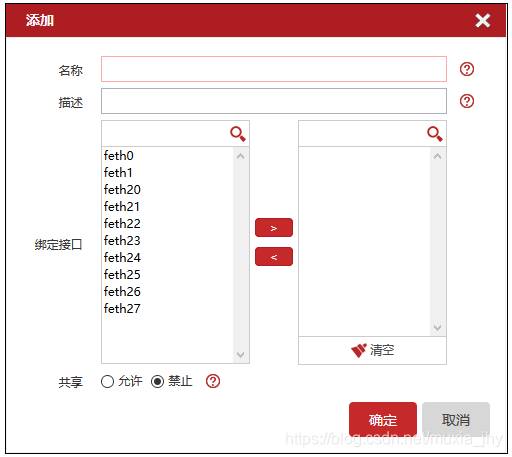

2、创建和划分安全区域——点击“资源管理 > 区域”,然后在弹出的“添加”窗口配置,其中feth15、feth11、feth12为Trust区域,feth14为untrust区域;(以下为示例图片,并非真实配置)

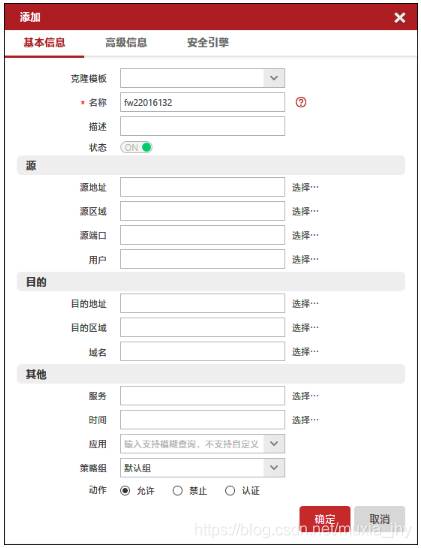

3、配置安全策略——点击“安全策略 > 访问控制”,在访问控制界面中点击“添加”即可配置相应安全策略,其中Trust到Untrust为放行,用户接入区的所有终端都可以和办公OA区、运维管理区和资源共享区的网络通信配置为放行,最后配置一个临时性安全策略any any。(以下是示例图片,并非真实配置)

| 时间 | 任务 | 备注 |

|---|---|---|

| D | 1、核实各项前期准备工作;2、开箱完成设备组装、升级版本并加电拷机。 | |

| D+2 | 1、搭建模拟环境;2、进行相应的网络配置;3、初步测试。 | |

| D+3 | 1、对网络环境中防火墙和交换机的互联线缆打标签;2、提前完成防火墙安装位置的确定,并完成防火墙上架操作;3、完成网络线缆的铺设工作。(注:必要时再从新铺设网络线缆,根据环境情况而定。) | |

| D+4 | 1、更换天融信NGFW4000-UF防火墙;2、验证并测试。 | 21:00开始实施变更 |

| D+5 | 1、观察值守,如无问题,将核心交换机内未使用的接口配置删除。 |

1、了解相关安全政策要求;

2、对现有网络通信信息进行全面收集;

3、勘察机房环境,确定将防火墙部署在何处的机柜上,确定后进行相关电缆的铺设;

4、接口标签准备。

| 序号 | 工作任务 | 实施行为 | 备注 |

| 1 | 对核心交换机、各区域接入交换机配置,尤其是接口配置进行备份 | 备份配置如下 display vlan display configuration display interface brief display ip routing-table(仅在核心交换机上进行) display mac-address static(仅在各区域接入交换机上进行) | |

| 2 | 标记线缆标签复核 | 1、将前期布放的网络线缆打标签并再次复核。 | |

| 3 | 防火墙上架 | 1、将核心交换机上的线缆全部拔出,并接入防火墙的相应接口上;2、使用一根光纤跳线将防火墙通往核心交换机的接口于核心交换机相连。 | |

| 4 | 业务测试及相关互联地址测试 | 1、在用户接入区交换机上接入一台终端,对各个区域的业务系统进行联通性测试; | |

| 5 | 网管验证 | 1、通过网管平台防火墙进行登录测试; 1、确保SNMP能够网管,确保SecureCRT能远程登录。 |

| 序号 | 工作任务 | 实施行为 | 备注 |

| 1 | 连通性测试 | 1、测试终端与相关业务服务器进行ping测试;核心交换机与相关业务服务器进行ping测试; Ping 135.46.100.10—13 Ping 135.46.101.10—13 Ping 135.46.102.10—13 2、测试终端与办公OA区内的业务系统进行浏览器登录测试; 3、测试终端与资源共享区内的FTP服务器进行登录测试; 4、运维管理区终端与相关区域内的设备进行网管系统登录测试。 |

如果在更换过程中遇到暂时不能解决的问题,或者在预期时间内不能完成变更,必须按照以下步骤进行回退:

1、将新上架防火墙关闭电源,拔除防火墙上连接的线缆;

2、根据原有标签将相关线缆插回核心交换机原有接口中;

3、对比变更前后的设备信息状态;

display interface brief

4、网络连通性和业务测试。

版权说明:如非注明,本站文章均为 扬州驻场服务-网络设备调试-监控维修-南京泽同信息科技有限公司 原创,转载请注明出处和附带本文链接。

请在这里放置你的在线分享代码